Tấn công APT, mã độc tống tiền tiếp tục đe dọa an ninh mạng trong năm 2023

Tập đoàn Bkav vừa công bố kết quả chương trình Đánh giá an ninh mạng dành cho người sử dụng cá nhân thực hiện tháng 12/2022, tổng kết an ninh mạng năm 2022 và dự báo 2023.

Toàn cảnh an ninh mạng năm 2022

Theo báo cáo của Bkav, thiệt hại do virus máy tính gây ra đối với người dùng Việt Nam trong năm 2022 là 21,2 nghìn tỉ (tương đương 883 triệu USD).

Trên phạm vi toàn cầu, tội phạm mạng gây thiệt hại lên tới hơn 1.000 tỉ USD mỗi năm, tương đương 1,18% GDP toàn cầu. Mức thiệt hại 883 triệu USD (tương đương 0,24% GDP của Việt Nam) thuộc nhóm thấp so với thế giới. Cùng với đó, Việt Nam tăng 25 bậc về chỉ số an toàn an ninh mạng GCI, cho thấy nỗ lực của Chính phủ và giới an ninh mạng trong nước.

Tuy nhiên, an ninh mạng tại Việt Nam năm 2022 vẫn còn nhiều điểm nóng.

180.000 máy tính trong các cơ quan, tổ chức nhiễm mã độc APT

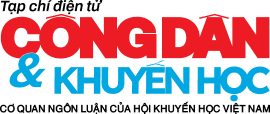

Số máy tính Việt Nam bị nhiễm 5 dòng mã độc phổ biến năm 2022. Ảnh: Bkav

Thống kê của Bkav, 180.000 máy tính trong các cơ quan, tổ chức Việt Nam bị nhiễm mã độc APT trong năm vừa qua. Con đường phát tán chủ yếu vẫn là gửi email với nội dung dụ dỗ hoặc thúc giục mở file đính kèm. Mã độc kích hoạt ngay khi người dùng mở file, từ đó âm thầm hoạt động trên máy tính nạn nhân: cài đặt thêm các module thành phần khác để điều khiển từ xa, đánh cắp dữ liệu, leo thang đặc quyền, lợi dụng thiết bị để tiếp tục hành vi tấn công len sâu hơn vào hệ thống của cơ quan, tổ chức...

Để tránh các giải pháp bảo mật, mã độc sử dụng rất nhiều kỹ thuật tinh vi như DLLSideLoading (ẩn náu dưới các phần mềm hệ thống, phần mềm nổi tiếng như Google, Office, Antivirus), fileless (kỹ thuật tàng hình), được lập trình bằng nhiều ngôn ngữ khác nhau, CVE, bootkit, rootkit...

APT (Advanced Persistent Threat) là một chiến dịch tấn công sử dụng những kỹ thuật cao, tiên tiến nhất để đánh vào điểm yếu của hệ thống thông tin do một nhóm các hacker thực hiện.

Mục tiêu của các cuộc tấn công này thường là các doanh nghiệp lớn, các cơ quan an ninh và cơ quan chính phủ. Các cuộc tấn công APT thường gây hậu quả nặng nề cho các cơ quan, tổ chức bị tấn công như tài sản trí tuệ bị đánh cắp, thông tin nhạy cảm bị xâm nhập (dữ liệu cá nhân, hồ sơ nhân viên…), toàn bộ tên miền của tổ chức bị chiếm đoạt, hay cơ sở hạ tầng quan trọng của tổ chức bị phá hủy…

Mã độc PasswordStealer vượt qua cơ chế bảo mật 2 lớp

Mã độc đánh cắp tài khoản PasswordStealer lây nhiễm hơn 525.000 máy tính tại Việt Nam trong năm qua, với hơn 15.000 biến thể, đánh cắp và chiếm đoạt tài khoản Facebook, Gmail, tài khoản ngân hàng, ví điện tử... của nạn nhân.

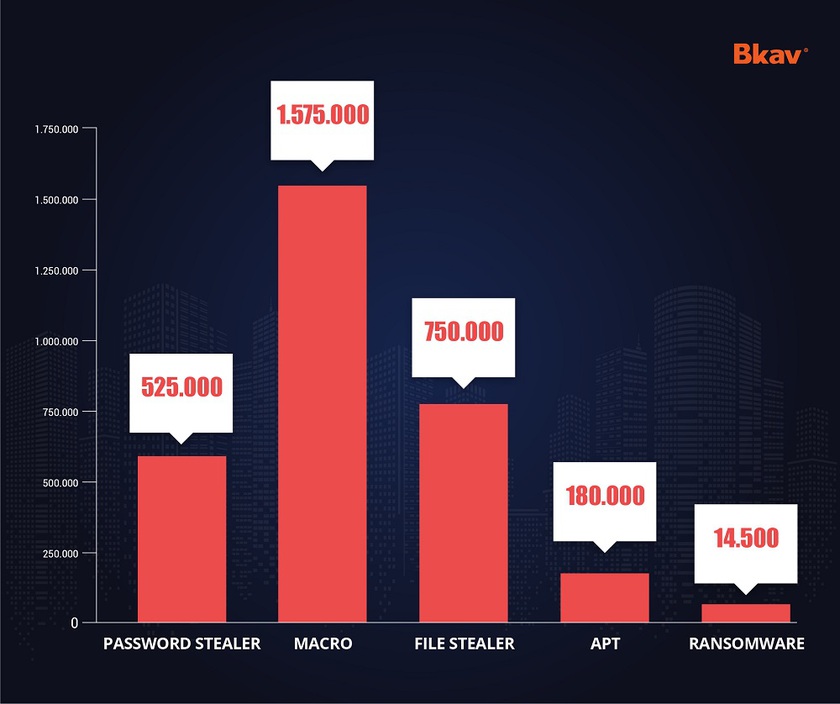

Nhằm vượt qua cơ chế xác thực 2 bước, đầu tiên hacker dùng cookies đánh cắp được để đăng nhập tài khoản. Tiếp đến, chúng sử dụng mật khẩu để xác thực và thực hiện hàng loạt các thao tác như đổi số điện thoại, email khôi phục, đặt mật khẩu mới, đăng xuất hết ra khỏi các thiết bị khác nhằm chiếm đoạt tài khoản.

Cách thức hacker đánh cắp, chiếm đoạt tài khoản có xác thực bởi cơ chế bảo mật 2 lớp. Ảnh: Bkav

PasswordStealer chủ yếu phát tán qua các phần mềm crack, phần mềm giả mạo. Tuy nhiên, theo khảo sát của Bkav, 14% người dùng được hỏi vẫn chọn cài đặt phần mềm từ nguồn bất kỳ tìm được qua Google, thay vì nguồn chính thống như website của nhà sản xuất, kho phần mềm đáng tin cậy. 21% người dùng chưa có thói quen kiểm tra virus trước khi mở các file từ Internet. Đây là những con số đáng báo động, dẫn đến nguy cơ cao bị nhiễm dòng mã độc này.

Hơn 1,5 triệu máy tính của người dùng Việt Nam nhiễm mã độc Macro

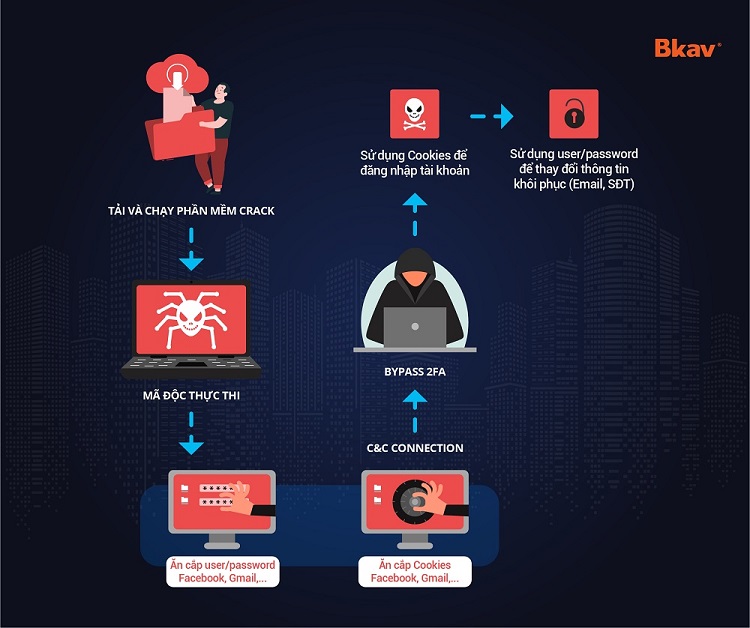

Sự phổ biến của file văn bản và quan niệm cho rằng các file này ít nguy hiểm là hai nguyên nhân chính dẫn đến tình trạng bùng nổ mã độc Macro trong năm 2022, hơn 1,5 triệu máy tính của người dùng Việt Nam bị lây nhiễm dòng malware này. Sau khi xâm nhập vào máy, mã độc tiến hành thu thập thông tin, cài cắm các mã độc khác và đặc biệt sẽ tìm, lây lan sang các file tài liệu khác để phát tán mạnh hơn nữa.

Mã độc Macro phát tán thông qua việc gửi và nhận file tài liệu. Ảnh: Bkav

Mã độc Macro tiếp cận nạn nhân bằng những tin nhắn rác có nội dung hấp dẫn. Khi người dùng nhấp vào liên kết đính kèm đồng nghĩa với việc đã tải các Macro về.

Khi được kích hoạt, các Macro sẽ trợ giúp hoạt động của các Macro độc hại được mã hóa trong các tập tin word. Macro này kết nối vào một liên kết URL cụ thể để tải về một VBScript độc hại với khả năng tải về máy dữ liệu “payload” cuối cùng.

Macro có thể lây nhiễm vào bất kỳ phần mềm nào nhưng chúng thường nhắm vào các tệp Office như Microsoft Word và Excel.

Đứng thứ 2 top lây nhiễm trong năm qua là mã độc đánh cắp file dữ liệu FileStealer, xâm nhập 750.000 máy tính. Con số lây nhiễm khủng này là nhờ việc mã độc kết hợp giữa phát tán qua USB và giả mạo icon các phần mềm PDF, MS Office, khiến người dùng lầm tưởng mã độc là các file tài liệu và mở chúng lên. Khi được kích hoạt, FileStealer tìm kiếm toàn bộ các file định dạng .doc, docx, xls, xlsx, pdf... gửi về máy chủ của hacker.

Ransomware chuyển hướng tấn công sang máy chủ

Năm 2022, các chuyên gia Bkav ghi nhận chiến dịch tấn công ransomware (mã độc mã hóa tống tiền) quy mô lớn, nhắm vào các máy chủ chứa dữ liệu kế toán.

Trong khi năm 2021 chưa tới 1.000 máy chủ nhiễm ransomware, năm 2022 ghi nhận hơn 14.500 máy. Riêng chiến dịch tấn công ransomware nhắm vào máy chủ chứa dữ liệu kế toán được ghi nhận từ tháng 4/2022 (hiện tại vẫn đang tiếp diễn) đã xâm nhập 1.355 máy chủ.

Ảnh: Bkav

Ông Nguyễn Tiến Đạt - Tổng Giám đốc phụ trách mảng Chống mã độc (AntiMalware) của Bkav cho biết: “Máy chủ là nơi lưu trữ dữ liệu quan trọng của cơ quan, tổ chức, doanh nghiệp, cũng là nơi công khai các dịch vụ ra Internet nên hacker dễ tiếp cận hơn. Cùng với đó, kỳ vọng thu được nguồn lợi tài chính từ việc mã hóa tống tiền là các nguyên nhân khiến dòng mã độc này tăng đột biến thời gian vừa qua”.

Khảo sát của Bkav cho thấy, 40% người dùng Việt Nam không sao lưu (backup) dữ liệu, hoặc thực hiện không đúng cách (sao lưu sang 1 ổ khác trên cùng máy tính). Điều này dẫn đến những thiệt hại nặng nề, không thể khôi phục lại dữ liệu khi không may trở thành nạn nhân của tấn công ransomware.

Bkav khuyến cáo người dùng thường xuyên sao lưu dữ liệu quan trọng và lưu trữ sang một nơi khác như USB/ổ cứng gắn ngoài, máy tính khác, Cloud Storage (Google Drive, One Drive, iCloud…); cài đặt phần mềm diệt virus có tính năng ngăn chặn ransomware để được bảo vệ tự động.

Ransomware là một loại mã độc nguy hiểm tấn công các hệ thống máy tính trực tuyến nhằm đánh cắp dữ liệu để tống tiền người dùng.

Ransomware được Bộ Tư pháp Mỹ coi là một mô hình mới của tội phạm mạng, có khả năng gây ra các tác động trên quy mô toàn cầu và có thể tác động tiêu cực hoặc làm gián đoạn hoạt động kinh doanh và dẫn đến mất dữ liệu.

Bùng nổ lừa đảo tài chính online

Trong năm qua, nhiều người trở thành nạn nhân của các chiêu thức lừa đảo tài chính online. Điển hình như vụ việc mất 2,1 tỉ đồng trong tài khoản do lừa đảo nâng cấp SIM (ở thành phố Hồ Chí Minh) hay vụ việc mất hơn 5,5 tỉ đồng sau khi nghe điện thoại và làm theo yêu cầu của kẻ giả mạo công an (ở Hà Nội).

Ngoài ra, có nhiều kịch bản để lừa người dùng vào bẫy như dụ dỗ nạp tiền làm “nhiệm vụ online”, giả mạo người thân yêu cầu chuyển tiền, giả mạo cơ quan chức năng báo vi phạm giao thông…

Theo thống kê của Bkav, cứ 4 người dùng Việt Nam thì có đến 3 người nhận được tin nhắn, cuộc gọi lừa đảo tài chính online.

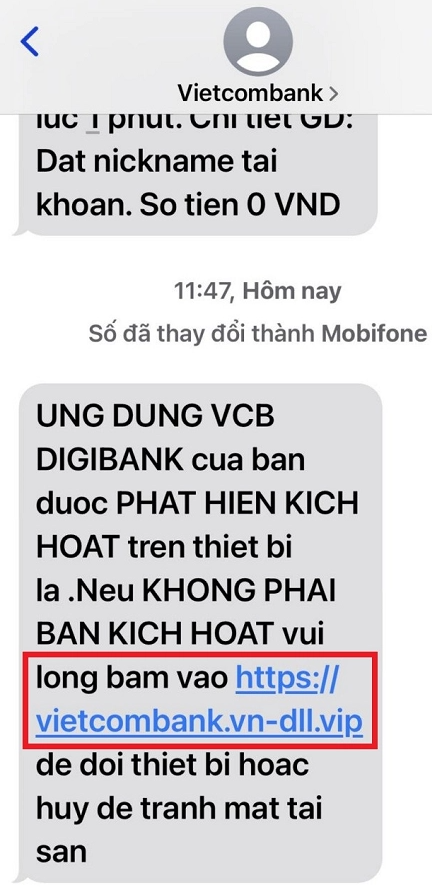

Một tin nhắn giả mạo ngân hàng Vietcombank.

Gửi tin nhắn SMS Brandname giả mạo từ các tổ chức ngân hàng, tài chính cũng được hacker chuộng dùng trong năm 2022. Kết quả khảo sát của Bkav, hơn nửa số người dùng Việt Nam bị làm phiền bởi các tin nhắn này. Tuy nhiên, hiện nay nhận thức an ninh mạng của người dùng đã được cải thiện, số người thực hiện theo yêu cầu trong tin nhắn giả mạo chỉ dừng ở mức 5,7%.

Để tránh trở thành nạn nhân của các chiêu trò lừa đảo này, người dùng nên xác minh thông tin tại trang chính thống của tổ chức. Không vội vàng thực hiện giao dịch qua các địa chỉ, số điện thoại hoặc email nhận được qua tin nhắn.

Thách thức và tiềm năng của thị trường tiền mã hóa

Theo thống kê của Bkav, Việt Nam hiện có 6,8 triệu người tham gia thị trường tiền mã hóa, thuộc top các nước có số người tham gia cao hàng đầu thế giới. Điều này tiềm ẩn nhiều nguy cơ an ninh, bởi đây là thị trường mới, chưa hoàn thiện và chưa được công nhận ở nhiều nước, trong đó có Việt Nam. Khảo sát của Bkav, 49% người đầu tư tiền số trong nước chưa có hiểu biết đầy đủ mà “chơi” theo tâm lý đám đông hoặc bạn bè "rủ rê".

Ông Nguyễn Văn Cường - Tổng Giám đốc phụ trách An ninh mạng của Bkav cho biết: “Vấn đề an ninh tiền mã hóa khá phức tạp, từ nguy bị cơ thao túng bởi dư luận, sự kiểm soát giá cả của các nhà phát hành tiền số bằng thuật toán, cơ chế kiểm soát lừa đảo của các sàn giao dịch và tổ chức phát hành cho đến các cuộc tấn công mạng của các nhóm hacker..."

Tiền mã hóa xây dựng dựa trên công nghệ Blockchain, cơ chế đồng thuận và thuật toán số hữu hạn. Các đồng tiền này có thể bị thao túng, kiểm soát bởi nhà phát hành hay các thuật toán, dẫn đến sụp đổ như đồng tiền Luna và UST.

Các vụ tấn công tiền điện tử nổi tiếng trong năm 2022 có thể kể đến như: vụ tấn công vào Wormhole (tháng 2/2022) gây thiệt hại 325 triệu USD, vụ tấn công Ronin Network gây thiệt hại 625 triệu USD (tháng 3/2022), vụ tấn công vào Binance gây thiệt hại 570 triệu USD (tháng 10/2022).

Tuy nhiên, số lượng lớn người dùng trong nước sẵn sàng gia nhập thị trường hoàn toàn mới này cho thấy tiềm năng của lĩnh vực tiền mã hóa trong tương lai. Thực tế thời gian qua, đã có nhiều dự án Việt Nam thành công bước đầu trên thị trường này, có thể kể đến Axie Infinity, Coin98, Kyber Network…

Xu hướng tấn công mạng năm 2023

Trong năm 2023, lừa đảo qua hình thức gửi tin nhắn, gọi điện sẽ tiếp tục phổ biến khi hacker có thể kiếm tiền dễ dàng với các phi vụ lên tới hàng tỉ đồng. Dù nhận thức của người dùng đã được cải thiện, hacker sẽ ngày càng có thêm nhiều thủ đoạn tinh vi.

Nguồn lợi tài chính hấp dẫn cũng sẽ khiến mã độc mã hóa tống tiền ransomware tiếp tục bùng nổ trong năm tới.

Đặc biệt, các chuyên gia an ninh mạng dự báo, tấn công APT nhằm mục đích gián điệp sẽ gia tăng trong năm 2023.

Bkav khuyến nghị các cơ quan, tổ chức cần tiếp tục tuân thủ và đẩy nhanh hơn nữa việc triển khai theo Chỉ thị 14/CT-TTg năm 2018 “về việc nâng cao năng lực phòng, chống phần mềm độc hại” và Chỉ thị 14/CT-TTg năm 2019 “về việc tăng cường bảo đảm an toàn, an ninh mạng nhằm cải thiện chỉ số xếp hạng của Việt Nam” của Thủ tướng Chính phủ để nâng cao năng lực và hiệu quả đảm bảo an toàn an ninh mạng Việt Nam.

Link nội dung: https://congdankhuyenhoc.vn/tan-cong-apt-ma-doc-tong-tien-tiep-tuc-de-doa-an-ninh-mang-trong-nam-2023-179221215121527945.htm